Sáng ngày 28/4/2006, thủ phạm gây ra các cuộc tấn công từ chối dịch vụ DDos gần đây tại Việt Nam đã bị cơ quan an ninh bắt giữ. Đây là kết quả sau 46 ngày kết hợp điều tra giữa Trung tâm An ninh mạng BKIS với đơn vị chống tội phạm công nghệ cao thuộc Cục cảnh sát điều tra tội phạm kinh tế và chức vụ Bộ Công An (C15). Tới chiều cùng ngày với những chứng cứ được đưa ra, thủ phạm đã chịu nhận tội.

Đây là lần đầu tiên một Hacker bị bắt vì hành vi tấn công DDos tại Việt Nam. Hành động tấn công từ chối dịch vụ DDos đã làm ảnh hưởng nghiêm trọng tới nền thương mại điện tử còn đang trong những bước phát triển đầu tiên ở Việt Nam.

Sự việc tìm ra và bắt được thủ phạm tấn công DDos lần đầu tiên như thế này sẽ giúp cho các doanh nghiệp thương mại điện tử yên tâm kinh doanh.

Quá trình diễn biến sự việc:

Chủ nhật ngày 12/3/2006 website thương mại điện tử VietCo.com bị tấn công từ chối dịch vụ DDos, làm cho không thể hoạt động được, nhân viên công ty phải nghỉ việc.

Buổi tối cùng ngày anh Phùng Minh Bảo - giám đốc công ty Việt Cơ liên lạc tới Trung tâm An ninh mạng BKIS nhờ trợ giúp.

8 giờ tối thứ hai ngày 13/3/2006 Trung tâm An ninh mạng BKIS lấy được file Log (nhật ký trên máy chủ) từ website của VietCo do anh Bảo cung cấp. Sau khi phân tích logfile thấy rằng đây không phải là tấn công Xflash như đã từng xảy ra ở Việt Nam trước đây.

Sau 4 ngày điều tra chúng tôi đã tìm ra cơ chế của cuộc tấn công, tìm ra thủ phạm và các thông tin liên quan. Kẻ tấn công tên là Nguyễn Thành C, tức DantruongX thuộc nhóm Haker Bé yêu, một Hacker "nổi đình nổi đám" từ nhiều năm nay. Trước đây bọn này chuyên đi tấn công các website của các Hacker khác, nhưng có dấu hiệu cho thấy chúng đang rút vào hoạt động bí mật và có động cơ kiếm tiền bất chính.

Các thông tin trên được cung cấp cho đơn vị chống tội phạm công nghệ cao thuộc Cục cảnh sát điều tra tội phạm kinh tế và chức vụ Bộ Công An (C15). Sau hơn 1 tháng điều tra tiếp theo, Cơ quan an ninh đã khẳng định chính xác Nguyễn Thành C là thủ phạm, tên này còn dính líu tới 1 vụ việc vi phạm khác liên quan tới đường dây làm giả thẻ ATM. Nguyễn Thành C đã bị bắt vào sáng 28/4/2006, đến chiều cùng ngày hắn đã khai nhận tội.

Nguyễn Thành C và đồng bọn đã xây dựng được 1 hệ thống mạng máy tính ma (BOTNET), tức là đã chiếm được quyền điều khiển của rất nhiều máy tính nối mạng ở Việt Nam mà chủ nhân cũng không hay biết. Những máy tính này sẽ được chúng điều khiển từ xa để tấn công vào bất kỳ website nào chúng muốn. Trong hơn 1 tháng qua, theo quan sát của chúng tôi, chúng thay đổi các mục tiêu tấn công hàng ngày, đó có thể là các website thương mại, đôi khi là 1 website của 1 trường phổ thông.

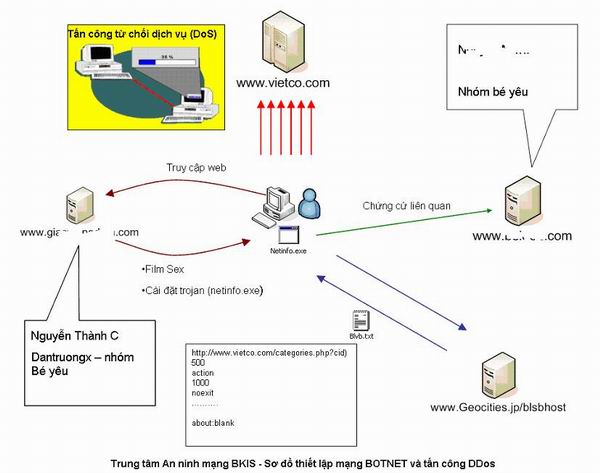

Cách thức chiếm quyền để tạo BOTNET và tấn công DDos

1. Trước tiên chúng dụ người sử dụng vào trang web sex www.giacm....com, khi vào trang web này máy tính sẽ bị cài đặt một Trojan (con ngựa thành tơ roa - một dạng chương trình máy tính "nằm vùng" trên máy để chờ thời cơ sẽ thực hiện công việc phá hoại). Chúng tôi tạm đặt tên cho Trojan này là Netinfo. Như vậy máy tính này đã bị hacker kiểm soát mà chủ nhân không hề hay biết, trở thành 1 công cụ giúp chúng đi tấn công các website. Có rất nhiều máy tính đã bị chiếm quyền điều khiển như vậy ở Việt Nam, tạo thành mạng BOTNET.

2. Mỗi khi máy tính nhiễm Netinfo nối mạng Internet, Trojan này sẽ kết nối tới một địa chỉ định trước trên Internet là www.geocities.jp/blsbhost để lấy về các lệnh tấn công trong một file văn bản có tên là blvb.txt.

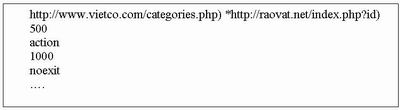

3. Nội dung File blvb.txt nói trên như sau:

File này quy định các thông tin: Cần tấn công website nào? tấn công với tần xuất như thế nào… Như vậy khi cần tấn công website nào thì Hacker chỉ việc sửa đổi nội dung file blvb.txt là lập tức tất cả các máy tính bị chiếm điều khiển sẽ đồng loạt tấn công ồ ạt vào mục tiêu và website mục tiêu đó khó có thể chống đỡ nổi, dẫn đến không thể cung cấp dịch vụ được nữa (bị từ chối dịch vụ - DDos).

Sơ đồ phát tán và tấn công DDOS trong vụ này

- Như vậy, tổng kết lại có thể thấy sơ đồ phát tán và tấn công DDOS trong vụ này như sau: